先ほどのエントリとも関係ありますが、Windows Azure 管理ポータルその他もろもろアップデートされています。

- Windows Azure Updates: Android Support, SQL Reporting Services, Active Directory, More…

- Windows Azureのアップデート: Androidサポート、SQLレポート サービス、Active Directoryなど… (S/N Ratio (by SATO Naoki))

上述の日本語訳みたほうがわかりやすい気もします。とりあえずわかりますw

Cloud Servicesの更新

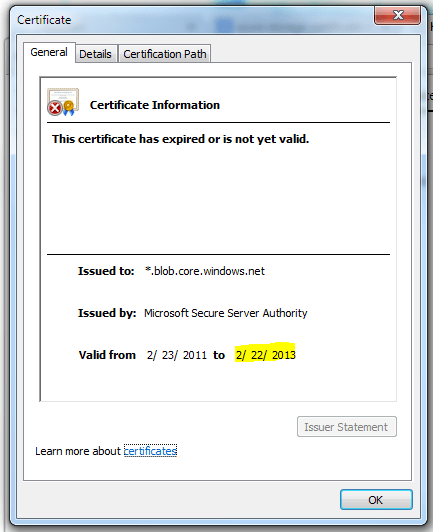

Cloud Servicesはそんなに大きなアップデートではなくて(涙)、今まで秘密鍵付きのpfx形式しかアップロードできなかった証明書が普通の証明書(.cer)もアップロードできるようになりました。

証明書ページのUploadメニューからできます。

.cerを選択した場合はパスワードで保護する必要がないので、ファイルを選ぶだけですね。

アップロード完了後は通常通り管理することができます。

使いたい場合はサービス定義ファイルに利用する証明書を指定しましょう。

GUIで指定するとこんな感じです。

実際にデプロイして確認すると、ちゃんと.cerな証明書が指定したストアに保存(デプロイ)されます。

これで相互TLSとか、チェーン証明書の配布とかいろいろしやすくなりましたね。

Blob管理の拡張

Blobのコンテンツを直接ダウンロード+プロパティやメタデータの編集が管理ポータル上で可能になりました。

ダウンロードメニューで選択したBlobのダウンロード、編集でプロパティを編集することができます。

一部プロパティはアップロード時等でしか設定できないので編集不可ですがだいぶ便利ですね。

言語の追加

管理ポータルで表示できる言語が5言語増えました。それに伴い独立したメニューになりました。

新たな地域でWindows Azure Storeをサポート

22の地域でWindows Azure Storeが利用できるようになりました。今時点で利用できる国は33国ですね。

Mobile Services

モバイル向けのアプリに便利なWindows Azure Mobile ServicesがAndroidをサポートするようになりました。Android Client SDKはこちらのGitHubから入手できます。またMobile ServicesのダッシュボードではAndroid向けに簡単なチュートリアルが表示されるようになりました。

Eclipse用のパッケージの雛形がGetできるのですぐに開発はじめられそうですね。ちなみにチュートリアルはこれだけじゃなくて、ちゃんと纏まっていますので安心を。まだ英語しかありませんが。

もちろん他のiOSやWindows Phone、Windows 8向けと同様にPush通知もサポートです。

まだまだPreviewですが、東アジアもMobile Servicesのデプロイ可能地域になったり、iOS開発者向けに素晴らしいビデオシリーズがあったりと結構な気合の入れようです。今後が楽しみですね。

SQL Reporting Services

今のHTML5ベースの管理ポータルで管理できるようになりました。このあたりは蒼の王座さんの 「SQL Reportingのサーバー管理が管理ポータルで可能に!」を見るのがいいかと思います。

Service Bus

ServiceBusのキュー/トピックも管理ポータル側が拡張されました。今まで既定のメッセージ生存期間など作成時に決めたら変更できなかった(気がする)のですが、構成タブで変更できるようになりました。

またキュー/トピック単位で有効・無効・送信は無効・受信は無効など状態を変えることができるようになっています。

何気に便利ですね。

ダッシュボードで見ることができる項目も増えたので必要に応じて表示項目を変えましょう。(同時に6項目までなので注意)

あ、サンプルとかクイックスタートのページが拡充されてるみたいなので、こちらも要チェックです。

※リンク先はもれなく英語ですが。

Media Services

オンデマンドストリーミングに関する監視項目が追加されました。

これでストリーミングの状態もちょっとはわかりやすくなりましたね。今はLive Streamingがないですけど、将来に期待です。

クイックスタートガイドも拡充されて、簡単にアップロードタスクやエンコードタスクのコードを実装することができるようになっています。

アプリケーションキーも埋め込まれてるので、本当に貼り付けるだけ!w

Windows Azure Active Directory統合

やっとこさWindows Azure Active Directoryの管理がWindows Azureの管理ポータルに統合されました。ちょっと特殊ですけど、Office 365やIntune、もしくは別途Windows Azure Active Directoryのテナントのユーザーを使用してWindows Azureを契約してるアカウントであれば、Windows Azureの管理ポータルのActive Directoryにエンタープライズ ディレクトリというのが増えます。

従来のACSは「Access Control名前空間」タブのほうですね。

エンタープライズのほうでは既存のActive Directoryドメインとの同期設定やユーザー・グループのメンテナンス、ドメインの管理などが行えます。

あとこれはWindows Azure Active Directory側のアップデートですが、多要素認証(電話/SMSによる追加認証)などもできるようになっています。やったね!エンタープライズで使えないとかもう言わせないですよ!

という感じです。

あとWebエンドポイントの監視については先ほどのエントリで触れたとおりですね。

とまぁだいたいこんな感じです。\ノ’∀ン ヒャッホウ